La criminalización es un proyecto de siglos de antigüedad de la supremacía blanca y de la categoría de estado capitalista que continúa motivando el sistema de encarcelamiento masivo, el cual estructura y normaliza la vida estadounidense social y económica de maneras que son en esencia antinegritud y xenofóbicas. En cada era, los discursos criminalizadores han utilizado conceptos seudocientíficos supuestamente con el respaldo de los datos para justificar la deshumanización, el castigo colectivo, el control social y los registros biométricos de personas y grupos que son identificados por el estado como objetivos. En esta tradición, se utilizan conceptos como la “degeneración mental”, los “valores familiares disolutos”,Nota al pie 1 “criminal” y de “alto riesgo”.

Hasta enero de 2022, muchos de los sistemas y procesos que se describen en este informe todavía dependen de los hechos en el mundo real que desencadenan la criminalización, tales como un arresto, una condena o el cruce de una frontera. En el lenguaje del estado de vigilancia, estos son “eventos”. Los procesos de criminalización que dependen de estos hechos se pueden describir como un “evento que desencadena” la criminalización de los datos.

Pero los eventos que desencadenan la criminalización de los datos son limitantes para las autoridades. Si los hechos subyacentes del mundo real o “eventos” no suceden, por ejemplo, si la persona a la que ICE quiere deportar no es arrestada por los agentes de policía locales, entonces esa persona puede permanecer desapercibida, al menos de manera parcial y temporal fuera del alcance de la amplia maquinaria de la criminalización de los datos de personas migrantes.

El DHS trata de manera activa de sobrepasar los límites de la criminalización basada en eventos al suplementarla con métodos de mayor alcance. Ahora estamos sujetos a dos (a veces superpuestos) tipos de criminalización: la criminalización de los datos mediante un evento desencadenante y la criminalización de los datos automatizada y continua.

El DHS trata de manera activa de sobrepasar los límites de la criminalización basada en eventos al suplementarla con métodos de mayor alcance. Ahora estamos sujetos a dos (a veces superpuestos) tipos de criminalización: la criminalización de los datos mediante un evento desencadenante y la criminalización de los datos automatizada y continua.

Algunos ejemplos de criminalización de los datos mediante eventos desencadenante incluyen:

- Un funcionario de policía lo arresta por una ofensa de conducción bajo la influencia del alcohol (DUI, siglas en inglés) y realiza el registro de detención.

- ICE hace una redada en su lugar de trabajo y lo arresta como “colateral”.

- Los funcionarios de Protección Fronteriza detienen su vehículo en un punto de control y en una computadora hacen una nota que se almacenará en su registro permanente. Esa nota se puede acceder cuando usted solicite un tipo de estatus o beneficio, o cuando cruce la frontera en el futuro.

- Su pasaporte es escaneado en un aeropuerto antes de que aborde un vuelo internacional.

- Mediante el uso de software de reconocimiento facial se encuentra una coincidencia entre grabaciones en video de usted caminando en los aeropuertos con documentos de viajes anteriores que le indican al DHS que es posible que usted haya tenido una estancia prolongada de su visa.

Algunos ejemplos de criminalización de los datos automatizada y continua incluyen:

- Un analista contratista del DHS ejecuta un algoritmo que determina que usted tiene “alto riesgo” de violar las leyes estadounidenses y hace una nota que garantice que si usted en algún momento trata de entrar a los Estados Unidos, un funcionario del CBP lo enviará a una segunda inspección para interrogarlo y determinar si lo pueden regresar por ser “inadmisibles” en los Estados Unidos.

- Al realizar revisiones (manuales o automatizadas) de sus propios registros, el Departamento de Estado lo agrega en una lista de iranís activos políticamente que viajaron anteriormente a los Estados Unidos con visas temporales, a quienes se les negarán solicitudes de visa futuras con base en su nacionalidad y actividad política.

- Usted aparece en fotos publicadas en Facebook por otras personas que ya están en las listas de una base de datos de pandillas como miembros de una pandilla. Mediante el uso de bases de datos que almacenan imágenes faciales escaneadas en puntos de entrada y de salida, el reconocimiento facial genera una coincidencia suya con una entrada a los Estados Unidos en el pasado. Se crea una alerta sobre usted como un posible miembro de pandilla con base en una asociación con personas sospechosas de ser miembros de pandillas, lo que desencadena una investigación de ICE o de la HSI y un posible arresto.

- La información que se graba en su teléfono inteligente, datos de ubicación, biométricos, historial del compras, búsquedas en la Internet, es agregada y revendida por corredores de datos a las agencias del DHS, quienes ejecutan esos datos a través de algoritmos para determinar si es probable que usted sea un terrorista, un prófugo o un criminal.

La criminalización de los datos automatizada y continua agrava los daños del modelo de evento desencadenante y expande radicalmente su alcance. La criminalización de los datos mediante eventos desencadenantes opera como una serie de trampas en el terreno: algunas son conocidas y ubicadas directamente en el terreno enemigo, tales como la estación de policía en donde se realiza el registro de detención; otras trampas están escondidas en lugares que parecen neutros o incluso seguros: los DMV que le permiten al DHS recopilar nuestras fotos con su software de reconocimiento facial, las compañías de servicios públicos que venden la dirección de nuestro hogar, o los sitios de redes sociales que los agentes de ICE utilizan para acecharnos.

La criminalización de los datos automatizada y continua intenta crear un régimen en el que cada parte del campo sea vigilada y esté sujeta al control todo el tiempo, utilizando datos de un número desconocido de fuentes.

La criminalización de los datos automatizada y continua intenta crear un régimen en el que cada parte del campo sea vigilada y esté sujeta al control todo el tiempo, utilizando datos de un número desconocido de fuentes. Además de la expansión y la intensificación, otra consecuencia de la criminalización de los datos automatizada y continua es que el acto de vigilancia en tiempo real y a nivel de la población crea razones nuevas para justificar la criminalización al determinar de manera algorítmica quién es un “riesgo” y qué técnica de criminalización utilizar como respuesta a dicho riesgo. Al usar esta lógica circular, los conocimientos del algoritmo se vuelven la información “despectiva” que se utiliza para justificar arrestos, encarcelamientos, deportaciones o exclusiones. Desde nuestro punto de observación actual las repercusiones completas del paso a este modelo no son claras y así como sus técnicas, seguirán siendo un secreto.

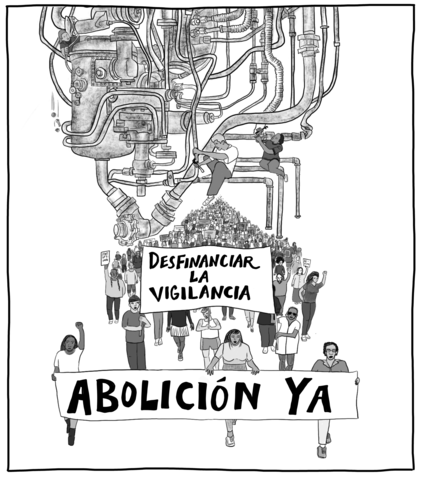

Soberanía y abolición de los datos

Las herramientas tecnocráticas cada vez más populares, como los algoritmos predictivos y los sistemas de software de mapeo de relaciones e indexación de datos, permiten la automatización formal e ilegal de criminalización de los datos. Dicha automatización se diseña para determinar que una persona que fue criminalizada en el pasado o en el presente debe continuar siendo criminalizada en el futuro. Ya que tener datos de historiales penales es el resultado material de décadas de vigilancia policial y políticas de encarcelamiento masivo racistas, la predicción de riesgos mediante la criminalización de los datos les permite a los arrestos actuales y futuros reestablecer y hacer uso de todo el peso de ese historial, todo esto mientras usan datos abstraídos y expurgados.

Como se ha mencionado en este informe, los conjuntos de datos de historiales penales están plagados de fallas y son incompletos. Muchas medidas claves de criminalización, tales como las “incomparecencias en el tribunal”, son en sí constructos arbitrarios que reflejan las relaciones de poder (de la misma forma que todo comportamiento que se considera criminal), no tienen un definición común y, en el mejor caso, son registradas de manera inconsistente. Sin embargo, los procesos de predicción usan estos datos para negarle o limitar la libertad de una persona. Eso es control social.

A medida que las corporaciones y los gobiernos se enamoran cada vez más de las herramientas de predicción de inteligencia artificial y que la vigilancia masiva en tiempo real se vuelve aún más automatizada, sin fricción y extendida, esperamos ver cómo las estrategias de criminalización de los datos que se utilizan actualmente para la vigilancia de personas inmigrantes y viajeros se van metiendo más allá en los espacios no criminalizados, expandiendo los grupos de personas que están sujetas a vigilancia y control.

Concluimos en donde empezamos: La vigilancia no es pasiva; es una intervención activa en la forma de predicción del comportamiento para su modificación; es control social en tiempo real. La criminalización de los datos es una expresión de la vigilancia y es dieñada mediante métodos legales e ilegales que crean criminalización y otras formas de vulnerabilidad, exclusión social y muerte social. Actualmente, sin importar lo sofisticadas que puedan ser las herramientas tecnológicas, éstas dependen de conjuntos de datos legales de legado criminal que revelan la naturaleza ilegítima y racista de la criminalización. La privacidad es un marco teórico insuficiente para combatir ya sea el capitalismo de vigilancia o la criminalización de los datos porque: las tecnologías de vigilancia esencialmente son malinterpretadas y no reguladas; las corporaciones no están sujetas a leyes de privacidad significativas; y las personas que son criminalizadas son deshumanizadas, con frecuencia se les exige que “acepten” la vigilancia para tener acceso a recursos para la sobrevivencia y, generalmente son vistas bajo la ley como no merecedoras de privacidad.

La privacidad es un marco teórico insuficiente para combatir ya sea el capitalismo de vigilancia o la criminalización de los datos porque: las tecnologías de vigilancia esencialmente son malinterpretadas y no reguladas; las corporaciones no están sujetas a leyes de privacidad significativas; y las personas que son criminalizadas son deshumanizadas, con frecuencia se les exige que “acepten” la vigilancia para tener acceso a recursos para la sobrevivencia y, generalmente son vistas bajo la ley como no merecedoras de privacidad.

Debemos estar listos para luchar contra la criminalización de los datos en nuestros propios términos. En vez de involucrarnos en discusiones sobre lo que constituye un “riesgo”, ya sea para limitar las tecnologías o para mejorar la supervisión y la precisión de los conjuntos de datos, debemos comprender que estos conjuntos de datos son intrínsecamente ilegítimos y, su creación y uso deben abolirse. Proponemos el marco teórico ofrecido por “Our Data Bodies” [Nuestros cuerpos de datos], que en esta era digital, los datos acerca de nosotros o que son creados por nosotros, somos nosotros.Nota al pie 2 Nuestros datos biométricos no están a disposición de otras personas como material en bruto para procesar, comprar o revender.

¿Qué pasaría si organizáramos nuestra resistencia con base en esa premisa? ¿Cómo se vería la focalización en Nlets o ACRIMe? ¿Qué pasaría si exigimos la eliminación de antecedentes criminales del NCIC? ¿Qué pasaría si exigimos que se eliminen por completo todos los registros penales y de viaje? ¿Cómo podemos defendernos y defender nuestras comunidades proactivamente de la identificación biométrica forzada y encubierta? ¿Es posible que una comprensión más detallada de los sistemas de criminalización de los datos cambie la forma en la que luchamos por la justicia migrante junto con la abolición de la prisión?

¿Qué pasaría si nos rehusamos a ser identificados, rechazamos la identidad misma y la identificación como se presenta en los términos del estado? ¿Podemos tomar ejemplo de la activista trans/queer y abolicionista de la prisión de muchos años, Miss Major Griffin-Gracy, quien intencionadamente cambió sus documentos de identificación para identificarse como trans y rechazó el reconocimiento del estado dentro de su sistema de vigilancia?Nota al pie 3 Si nos desencadenamos de las nociones coloniales de corrección y de las vías a la persona conferidas al estado, ¿qué oportunidades pueden surgir? ¿Es posible que la soberanía de los datos surja junto a un horizonte de fuga que rechaza la ciudadanía, la inclusión y la reforma en beneficio de la liberación en términos totalmente diferentes?

Nuevas preguntas pueden conllevar a nuevos enfoques para forjar la libertad y la solidaridad. Hay muchas más cosas por explorar. Los movimientos de la justicia migrante y de la abolición de la prisión deben exigir la soberanía de los datos.

- 1 a Daniel Patrick Moynihan, “The Negro Family: The Case for National Action”, [La familia de la raza negra: el caso para la acción nacional ], 1965.

- Regresar al texto en la nota a pie de página 2T. Lewis, S. P. Gangadharan, M. Saba, T. Petty, Digital defense playbook: Community power tools for reclaiming data, [Manual de estrategia de defensa digital: herramientas de poder comunitario para reclamar los datos], Our Data Bodies, 2018, https://www.odbproject.org/wp-content/uploads/2019/03/ODB_DDP_HighRes_S….

- Regresar al texto en la nota a pie de página 3Stanley, Eric A., Atmospheres of Violence: Structuring Antagonism and the Trans/Queer Ungovernable, [Atmósferas de violencia: estructuración del antagonismo e ingobernabilidad trans/queer] Duke University Press, 2021.