Apéndice: “Ciclo de vida” de la vigilancia de viajes internacionales (versión más larga)

Ver la versión de página completa para imprimir Tabla de contenidoComo se mencionó anteriormente, el proceso de evaluar a todas las personas que viajen hacia, desde, dentro o incluso sobre los Estados Unidos empieza mucho antes de que cualquier persona ponga un pie en un aeropuerto. Los procesos de vigilancia, identificación, comparación y verificación y predicción pueden empezar en un país lejano en el hogar de una persona que haga clic en su computadora. Aquí, explicamos en detalle una versión más larga de este proceso que la que está incluida en el informe, que incluye descripciones más extensas de los sets de datos y sistemas.

1. Si usted es una persona no ciudadana, antes de que pueda entrar legalmente a los Estados Unidos usted debe solicitar una visa y/o someter su pasaporte a una verificación.

Si usted nació en uno de los 38 países que califican para el programa de exención de visas de los Estados Unidos, usted no necesita una visa para las visitas de estancia corta.

Si usted nació en un país que no sea elegible para una exención de visa, usted debe obtener una autorización de parte del Departamento de Estado (DOS, por sus siglas en inglés) en la forma de visa de inmigrante o no inmigrante. Estos documentos se expiden en una embajada o consultado estadounidense. Las solicitudes de visa automáticamente generan varias verificaciones y comparaciones de datos biométricos y biográficos en varias bases de datos criminalizadoras de personas de las que se sospecha son terroristas; que buscan verificar la identidad del solicitante y encontrar información despectiva que coincida.Nota al pie 1

Bases de datos que se utilizan para aprobar o “verificar” visas:

- Sistema Electrónico de Autorización de Viaje (ESTA, por sus siglas en inglés)

- Base de Datos Consular Consolidada (CCD, por sus siglas en inglés)

El DOS usa su Base de Datos Consular Consolidada (CCD, por sus siglas en inglés) para verificar las solicitudes de visa. La CCD es una agregada casi en tiempo real que almacena datos actuales y archivados de todos los consulados de EE. UU. alrededor del mundo.Nota al pie 2 El CCD contiene información acerca de los ciudadanos estadounidenses así como también los residentes permanentes legales y nacionales extranjeros que solicitan visas de no inmigrantes y de inmigrantes. Detalles de las solicitudes de visas de inmigrantes y no inmigrantes, incluyendo las solicitudes rechazadas con los comentarios del proceso de verificación, y compartidas entre el DHS, el FBI, el Departamento de Defensa, y otras agencias federales implicadas en el proceso de revisión y aprobación de visas y pasaportes. Las fotografías de solicitantes almacenadas en la CCD incluyen aquellas de pasaportes y visas anteriores, y están automáticamente registradas para reconocimiento facial. La CCD contiene información financiera, médica y educacional, relaciones familiares, información sobre adopción internacional, datos sobre arrestos y condenas, razas, cuentas de redes sociales, e información de corredores de datos comerciales y registros públicos.Nota al pie 3

Además, el Centro Nacional de Identificación de Objetivos (NTC, por sus siglas en inglés) del CBP “verifica continuamente” a todas las personas o viajeros poseedores de visas de inmigrante y no inmigrante antes de que aborden vuelos con destino a los Estados Unidos.

El NTC verifica los siguientes aspectos:

- Base de Datos de Detección de Terroristas

- CCD

- Las listas de causas judiciales pendientes y órdenes judiciales de la INTERPOL

- Violaciones de las leyes de inmigración estadounidenses

2. En cuanto usted compra su boleto aéreo, la información de su reserva e itinerario están a disposición del DHS.

Esta información se almacena y se puede consultar como los siguientes datos:

Cuando usted compra un boleto aéreo, un sistema computarizado de reserva (probablemente administrado por grandes sistemas globales de distribución que manejan las reservas y son contratados por las aerolíneas) conserva los detalles de la transacción en la forma de un “registro de nombres de pasajeros” (PNR, como se mencionó anteriormente). Un número de PNR es asignado. Un número de PNR puede ser llamado un localizador de archivo, la referencia de reservación, o un código de reservación. Es un código generado automáticamente con cinco o seis caracteres alfa numéricos. Además de incluir su nombre completo, dirección IP con marca de hora, número de tarjeta de crédito, itinerario y dirección de correo electrónico, un expediente PNR podría incluir información sobre sus acompañantes de viaje.Nota al pie 4 Este registro podría enlistar sus contactos de emergencia, registros de transporte además de los vuelos, historial de alquiler de vehículos, afiliaciones organizativas o empleador.Nota al pie 5 El código podría almacenar sus reservaciones de hotel (incluyendo el número de camas solicitadas), los registros de comidas y las notas informales realizadas por los funcionarios en las fronteras nacionales.Nota al pie 6 Los PNR son datos comerciales almacenados y procesados por diferentes herramientas del DHS en búsqueda de patrones para predecir “riesgos” e “identificar anomalías en los patrones de viaje”.Nota al pie 7

3. Su información personal y de perfil: nombre, etnia, origen nacional, itinerario de viaje, ocupación, contactos y asociaciones personales, políticas, religiosas y profesionales, pueden ser evaluados por el DHS.

Su información personal y de perfil (nombre, etnia, origen nacional, itinerario de viaje, ocupación, contactos y asociaciones personales, políticas, religiosas y profesionales) pueden ser evaluados por el DHS mediante el uso de predicciones de caja negra basadas en algoritmos, así como comparadas con diferentes listas secretas de personas bajo vigilancia. Estas reglas secretas y cambiantes determinan si y cómo usted podría ser identificado como un objetivo para acoso y arresto una vez que llegue al aeropuerto.

En noviembre de 2001, el entonces presidente Bush firmó e introdujo la Ley de Seguridad de la Aviación y el Transporte, creando la Administración de Seguridad en el Transporte (TSA, siglas en inglés), una división del DHS que opera un sistema de permisos de viajes para los vuelos domésticos estadounidenses llamado “Programa Vuelo Seguro” (Secure Flight).

El “Programa Vuelo Seguro” empezó como un programa en el que los operadores de aeronaves evaluaban nombres de las reservas de los pasajeros para revisar si coincidían o se parecían a algún nombre incluido en una lista de “personas que no pueden viajar”Nota al pie 8 y otras listas federales de vigilancia de "terroristas conocidos o personas de las que se sospechosa son terroristas" creadas por el FBI. Si el operador de la aeronave sospechaba sobre una coincidencia con las listas de personas bajo vigilancia, los operadores debían notificarle a TSA y enviarle a un pasajero identificado como objetivo para que se realizara una evaluación presencial más profunda.

Hoy en día, el Programa Vuelo Seguro le permite a TSA acceder al Sistema Automatizado de Identificación de Objetivos (ATS, por sus siglas en inglés), la herramienta de predicción y red policial de captura y vigilancia del CBP (más detalles a continuación). El programa también le permite a TSA escribir reglas para el algoritmo que el sistema ATS utiliza para decidir quién califica como un “riesgo” y quién será agregado a una categoría de personas que estarán sujetas a mayores verificaciones de seguridad. Las reglas de identificación de objetivos, y por tanto las personas que son identificadas como objetivos, pueden cambiar cada día.Nota al pie 9

De acuerdo con una evaluación de impacto en la privacidad (PIA, por sus siglas en inglés) de 2019 sobre el ATS: “Estas reglas se basan en factores de riesgo que presentan un vuelo y pasajero determinados, el nivel de evaluación de un pasajero que puede cambiar de un vuelo a otro. Los viajeros pueden coincidir con una regla creada por el CBP o el ATS con base en patrones de viaje que coincidan con inteligencia relacionada con un viaje de terrorista; al enviar la información del pasajero que coincida con la información utilizada por un terrorista parcialmente identificado; o al enviar la información de un pasajero que coincida con la información utilizada por un terrorista conocido o alguien de que se sospeche que es terrorista”. Nota al pie 10

Los sistemas de datos que pueden comparar, verificar y procesar su información pueden incluir:

- Programa Vuelo Seguro

- Varias listas del FBI de personas que “no pueden ingresar a territorio estadounidense”, incluyendo listas de “terroristas conocidos o alguien de que se sospeche que es terrorista”.

- Sistema Automatizado de Identificación de Objetivos (ATS): más abajo

- ICM/TECS

TECS, la base de datos del CBP de entradas y salidas en las fronteras estadounidenses, está siendo “modernizada” para convertirse en el sistema ICM de Palantir. Como se explicó anteriormente, el ICM es un “sistema de inteligencia” que les permite a los usuarios tener acceso a diferentes bases de datos criminalizadoras y bases de datos biométricos, tanto privadas como del gobierno.Nota al pie 11 Desde 1987, el TECS ha registrado los “puestos de vigilancia” de los organismos de cumplimiento de la ley, los datos de control fronterizo y los informes de los procesos de inspección primarios y secundarios del CBP. Los funcionarios del CBP han utilizado el TECS como su sistema principal en la frontera y en otras partes para evaluar a los viajeros que llegan y determinar si pueden ser recibidos.

Si usted ya está siendo rastreado en la base de datos, comprar un boleto aéreo para un vuelo internacional crea una alerta en el sistema TECS.Nota al pie 12 Los analistas de ICE pueden inscribirse para recibir alertas de notificaciones, así que si usted tiene una orden final para ser deportado, por ejemplo, y compra un boleto de avión internacional a su nombre, ICE puede enviar agentes para esperarle en el aeropuerto.Nota al pie 13

TECS:

- En estas se incluye la base de datos de detección de terroristas del Centro de Detección de Terroristas del FBI,Nota al pie 14

- Provee acceso al NCICNota al pie 15

- Conecta con NletsNota al pie 16

- Incluye notas informales escritas por los funcionarios del CBP y los agentes de la Patrulla Fronteriza acerca de las personas con las cuales ellos interactúan. Los funcionarios del CBP y los agentes de la Patrulla Fronteriza pueden alegar que el comportamiento de una persona podría estar relacionado con la recolección de inteligencia o con la planificación preoperacional en conexión con terrorismo, intenciones criminales u otras intenciones ilícitas; estas anotaciones se quedarán en el archivo permanente de la persona, sin importar el resultado de la interacción.Nota al pie 17

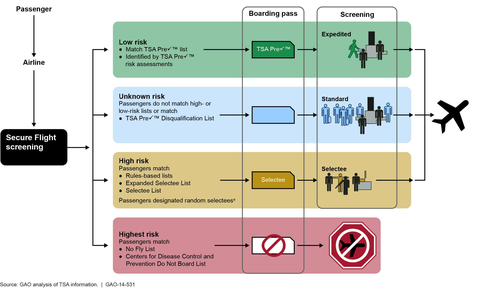

Fuente: Oficina de Responsabilidad del Gobierno de EE. UU.

Este diagrama de flujo describe los siguientes niveles de riesgo: riesgo bajo (coincide con una lista de pre-verificación de TSA o es identificado por las evaluaciones de riesgo de TSA pre-check), riesgo desconocido (pasajeros que no coinciden en listas de alto o bajo riesgo o coinciden la lista de descalificación de pre-verificación de TSA), alto riesgo (pasajeros que coinciden con las listas basadas en reglas, lista expandida de seleccionados, lista de seleccionado, o pasajeros designados como seleccionados aleatorios), y el más alto riesgo (pasajeros que coinciden la lista de “personas que no pueden viajar”, o la Lista de No Abordar de los Centros para el Control y la Prevención de Enfermedades). El gráfico indica que a los pasajeros de bajo riesgo les aplica verificación acelerada, a los pasajeros de riesgo desconocido les aplica verificación estándar, a los pasajeros de alto riesgo se les aplica revisión de su equipaje y les realizan chequeo corporal, y a los pasajeros de más alto riesgo se les impide volar.

4. Una vez que usted esté dentro del aeropuerto, su rostro se captura abiertamente y secretamente para reconocimiento facial y rastreo en tiempo real.

El CBP utiliza el Servicio de Verificación de Viajeros (TVS, por sus siglas en inglés), su propia tecnología de emparejamiento y reconocimiento facial para la verificación de identidad y “verificaciones extremas” de datos biométricos de entradas y salidas.Nota al pie 18

Cuando el viajero entra o sale de un aeropuerto, cruce de frontera o un puerto marítimo, esa persona pasará por una cámara conectada al servicio del CBP basado en la nube para el emparejamiento facial del TVS. La cámara puede ser propiedad del CBP, la línea aérea o embarcación, otra agencia del gobierno (como TSA) o un colaborador internacional.Nota al pie 19 Si el CBP es el propietario y operador de la cámara, habrá un funcionario del CBP presente. Sin embargo, si la cámara es operada por la aerolínea, es posible que no sea visible. La cámara puede estar en el puente de embarque después de que el pasajero escanea su pase de abordar y es posible que el pasajero ni tan siquiera sepa que se está capturando una imagen de su rostro. El TVS empareja la imagen en vivo del viajero en el puente de embarque con las fotos existentes en una “galería” (conservada en IDENT) que almacena las fotografías de la base de datos ATS-UPAX del CBP. Los datos pueden ser de entradas y salidas anteriores, pasaportes y visas estadounidenses, detenciones del DHS, acciones de cumplimiento de la ley u otros registros inmigratorios.

5. El CBP debe aprobar a cada pasajero antes de que un vuelo internacional salga, llegue o sobrevuele los EE. UU.

Cuando usted hace el registro para un vuelo internacional hacia, desde o que sobrevuele los Estados Unidos, el Sistema de Información Anticipada de Pasajeros (APIS, por sus siglas en inglés) le transmite su PNR e itinerario (incluyendo las actualizaciones de estatus) al CBP. Antes de que se le permita abordar el avión, un funcionario del CBP o un agente de TSA escanea su pasaporte o documento de identificación. La zona de lectura mecánica de su documento muestra su nombre completo, fecha de nacimiento y ciudadanía, datos que pueden ser utilizados para recuperar información sobre su vuelo programado. Estos datos son enviados al CBP vía APIS en la forma de “manifiestos de pasajeros”; registros de aerolíneas comerciales que son transferidos al CBP para verificación en tiempo real, o 30 minutos antes de abordar.Nota al pie 20 El APIS genera una lista de “indicadores de riesgo de estancia prolongada” que es compartida con el sistema computarizado principal del CBP que predice el “riesgo”, ATS.Nota al pie 21

- 1 a Testimony Before the U.S. House of Representatives Committee on Homeland Security on “Supporting a Fact-Based Approach to Preventing Terrorist Travel to the United States”, [Testimonio ante el Comité de Seguridad Nacional de la Cámara de Representantes de los Estados Unidos sobre el “Apoyo a un enfoque basado en hechos para prevenir los viajes de terroristas a los Estados Unidos”], 2019, 3 (Donald Conroy, Director, National Targeting Center — Passenger Operations, U.S. Customs and Border Protection, and Monte B. Hawkins, Director, National Vetting Center [Operaciones de Pasajeros, Aduanas y Protección Fronteriza de EE. UU., y Monte B. Hawkins, Director, Centro Nacional de Verificación]. U.S. Customs and Border Protection [Aduanas y Protección Fronteriza de EE. UU.]) https://homeland.house.gov/imo/media/doc/Jt.Testimony-Conroy-Hawkins.pdf.

- 2 a U.S. Department of State, “Privacy Impact Assessment: Consular Consolidated Database (CCD)” [Departamento de Estado de EE. UU., “Evaluación de impacto en la Privacidad: Base de Datos Consular Consolidada (CCD, por sus siglas en inglés)”], https://www.state.gov/wp-content/uploads/2019/05/Consular-Consolidated-….

- 3 a “Privacy Impact Assessment: CCD,” 10. [“Evaluación de impacto en la privacidad: CCD”, 10].

- 4 a “What Is PNR: Passenger Name Record Explained in Details,” Medium, May 13, 2021[”Qué es el PNR: registro de nombres de pasajeros explicado en detalles”, Medium, 13 de mayo de 2021], https://altexsoft.medium.com/what-is-pnr-passenger-name-record-explaine….

- 5 a Ban Keat Kwa, Dave Hubbard y Monica Smith, The Value of a PNR Data Warehouse, [El valor de un almacén de datos PNR], 2004, https://assets.teradata.com/resourceCenter/downloads/WhitePapers/eb2640….

- 6 a Edward Hasbrouck, “What's in a Passenger Name Record (PNR)?” The Identity Project, accessed July 9, 2021 [“¿Qué hay en un registro de nombre de pasajero (PNR)?" El Proyecto de Identidad, consultado el 9 de julio de 2021], https://hasbrouck.org/articles/PNR.html.

- 7 a U.S. Department of Homeland Security Privacy Office, Re: DHS/OS/PRIV 07-160/Sobel request, letter, Washington, D.C., from Electronic Freedom Frontier [Oficina de Privacidad del Departamento de Seguridad Nacional de los EE. UU., Re: DHS/OS/PRIV 07-160/Solicitud de Sobel, carta, Washington, D.C., de Electronic Freedom Frontier], https://www.eff.org/files/filenode/foia_ats/20071107_ats01.pdf.

- 8 a U.S. Department of Homeland Security, “Privacy Impact Assessment for the Secure Flight Program,” August 9, 2007 [Departamento de Seguridad Nacional de EE. UU., “Evaluación de Impacto en la Privacidad para el Programa Vuelo Seguro], 9 de agosto de 2007], https://www.dhs.gov/sites/default/files/publications/privacy_pia_tsa_se….

- 9 a U.S. Department of Homeland Security, “Privacy Impact Assessment for Secure Flight Silent Partner and Quiet Skies DHS/TSA/PIA-018(i),” April 19, 2019, [Departamento de Seguridad Nacional de EE. UU., “Actualización de la Evaluación de Impacto en la Privacidad para Flight Silent y Quiet Skies del Programa Vuelo Seguro DHS/TSA/PIA-018(i)”, 19 de abril de 2019], https://www.dhs.gov/sites/default/files/publications/pia-tsa-spqs018i-a….

- 10 a “PIA for Secure Flight Silent Partner and Quiet Skies DHS/TSA/PIA-018(i)” [Evaluación de Impacto en la Privacidad para Flight Silent y Quiet Skies del Programa Vuelo Seguro DHS/TSA/PIA-018(i)”],

- 11 a Spencer Woodman, “Palantir Provides the Engine for Donald Trump's Deportation Machine”, [Palantir proporciona el motor que impulsa la maquinaria de deportación de Donald Trump], The Intercept, 2 de marzo de 2017, https://theintercept.com/2017/03/02/palantir-provides-the-engine-for-do….

- 12 a Brian Hauss, “Documents Shed Light on Border Laptop Searches”, [Documentos aclaran el tema de las búsquedas de computadoras portátiles en la frontera], ACLU Speech [Discurso en ACLU], Privacy, and Technology Project, 9 de junio de 2013, https://www.aclu.org/blog/national-security/privacy-and-surveillance/do….

- 13 a Edward Hasbrouck, “How airline reservations are used to target illegal searches”, [Cómo se utilizan las reservas de las aerolíneas para focalizar búsquedas ilegales], The Identity Project, 17 de septiembre de 2013, https://papersplease.org/wp/2013/09/17/how-airline-reservations-are-use….

- 14 a Privacy Office, Department of Homeland Security, “Notice of Privacy Act System of Records: Department of Homeland Security/ALL-030 Use of the Terrorist Screening Database System of Records,” Federal Register, April 6, 2016 [Oficina de Privacidad, Departamento de Seguridad Nacional, “Notificación del Sistema de Registros de la Ley de Privacidad: Departamento de Seguridad Nacional/ALL-030 Uso del Sistema de Registros de la Base de Datos de Detección de Terroristas”, Registro Federal, 6 de abril de 2016], https://www.federalregister.gov/documents/2016/04/06/2016-07895/privacy….

- 15 a Mary Ellen Callahan, “Privacy Impact Assessment for the TECS System: CBP Primary and Secondary Processing,” Department of Homeland Security website, December 22, 2010 [“Evaluación de impacto de privacidad para el sistema TECS: procesamiento primario y secundario del CBP”, sitio web del Departamento de Seguridad Nacional, 22 de diciembre de 2010], https://www.dhs.gov/sites/default/files/publications/privacy-pia-cbp-te….

- 16 a Callahan, “PIA for the TECS System: CBP Primary and Secondary Processing” [PIA para el Sistema TECS: procesamiento primario y secundario del CBP], DHS, 2010.

- 17 a U.S. Department of Homeland Security, “Privacy Impact Assessment Update for the TECS System: CBP Primary and Secondary Processing (TECS) National SAR Initiative DHS/CBP/PIA-009(a),” Department of Homeland Security website (Department of Homeland Security, August 5, 2011) [Departamento de Seguridad Nacional de los EE. UU., “Actualización de la Evaluación de Impacto en la Privacidad para el sistema TECS: Procesamiento primario y secundario del CBP (TECS) Iniciativa Nacional SAR DHS/CBP/PIA-009(a)”, sitio web del Departamento de Seguridad Nacional (Departamento de Seguridad Nacional, 5 de agosto de 2011)], https://www.dhs.gov/sites/default/files/publications/privacy-pia-cbp-te….

- 18 a U.S. Department of Homeland Security, “DHS/CBP/PIA-056 Traveler Verification Service” [ [Departamento de Seguridad Nacional, “DHS/CBP/PIA-056 Servicio de Verificación de Viajeros”], https://www.dhs.gov/publication/dhscbppia-056-traveler-verification-ser….

- 19 a U.S. Department of Homeland Security, “Privacy Impact Assessment for the Traveler Verification Service DHS/CBP/PIA-056,” November 14, 2018, 6, [Departamento de Seguridad Nacional de los Estados Unidos, “Actualización de la Evaluación de Impacto en la Privacidad para el Servicio de Verificación de Viajeros DHS/CBP/PIA-056], 14 de noviembre de 2018, 6], https://www.dhs.gov/sites/default/files/publications/privacy-pia-cbp056….

- Regresar al texto en la nota a pie de página 20U.S. Department of Homeland Security, “Privacy Impact Assessment for the Advance Passenger Information System (APIS): Voluntary Expansion DHS Reference No. DHS/CBP/PIA-001(i),” February 10, 2021, [Departamento de Seguridad Nacional de EE. UU., Evaluación de Impacto en la Privacidad del Sistema de Información Anticipada de Pasajeros (APIS): Número de referencia del DHS de expansión voluntaria DHS/CBP/PIA-001(i)”, 10 de febrero de 2021], https://www.dhs.gov/sites/default/files/publications/privacy-pia-cbp001….

- Regresar al texto en la nota a pie de página 21U.S. Department of Homeland Security, “Fiscal Year 2019 Entry/Exit Overstay Report,” March 30, 2020, 9 [Departamento de Seguridad Nacional de los EE. UU., “Informe de estancia prolongada de entrada/salida del año fiscal 2019”, 30 de marzo de 2020, página 9], https://www.dhs.gov/sites/default/files/publications/20_0513_fy19-entry….